In jedem Unternehmen bilden Prozesse, Risiken und Kontrollen die Basis für das Interne Kontrollsystem (IKS). Dieses erstreckt sich über die gesamte Unternehmenslandschaft, um sicherzustellen, dass alle Schutzobjekte des Unternehmens auch tatsächlich geschützt werden.

Es ist dabei essenziell, dass sich das unternehmensweite IKS mit sämtlichen Schutzobjekten, wie dem Schutz von Leib und Leben der Mitarbeiter, den Vermögenswerten sowie den Daten und Informationen des Unternehmens auseinandersetzt.

In diesem Zusammenhang muss jedes Unternehmen sicherstellen, dass es ausreichend Kontrollen für alle diese Themenbereiche definiert und implementiert.

Aufgrund von gesetzlichen Vorgaben ist ein IKS in jedem Unternehmen einzurichten. Die Detailausprägung hängt jedoch von der Geschäftstätigkeit bzw. Branche des jeweiligen Unternehmens ab.

Die größte Herausforderung ist es, sicherzustellen, dass auch tatsächlich sämtliche Risiken im Zusammenhang der Prozesse im SAP®-System erkannt sind.

Prüfungshandlungen im SAP®-System – Modul FI

Die Finanzbuchhaltung ist in jedem Unternehmen unumstritten eines der wichtigsten Module. Aus dem Grund sind zumeist in diesem Bereich viele Kontrollen definiert. Interessant dabei ist jedoch, dass sehr häufig Kontrollen außerhalb des Systems stattfinden, obwohl das SAP®-System einige Möglichkeiten bietet, bereits im System bestimmte Aktivitäten zu unterbinden bzw. zu überwachen.

Einstellungen im Buchungskreis – Produktivflag

Der Buchungskreis ist eine Organisationsebene im SAP-System, die eine selbstständig bilanzierende Einheit darstellt. Die Daten eines Buchungskreises dürfen nicht manipuliert oder gelöscht werden können.

Über die Tabelle T001 können sämtliche Buchungskreise in dem jeweiligen Mandanten abgefragt werden. Jeder Buchungskreis, welcher entweder noch aktiv genutzt wird oder historische Daten beinhaltet, die noch unter die Aufbewahrungspflicht fallen, muss über das Produktivflag dahingehend abgesichert sein, dass die Daten nicht durch spezielle Löschprogramme gelöscht werden können.

In der Tabelle T001 existiert daher das Feld XPROD, welches gesetzt sein muss, um eine solche Löschung zu verhindern.

Eine Überprüfung, ob für alle Buchungskreise das Produktivflag gesetzt ist, muss also nur die Tabelle T001 mit der Einschränkung auf XPROD = <leer> aufgerufen werden. Jeder Buchungskreis, der nun erscheint, sollte in weiterer Folge durch den Fachbereich bewertet werden, ob dieser tatsächlich nicht mehr in Verwendung ist, bzw. keine wesentlichen Daten beinhaltet.

Stammdatenpflege – Schutz von sensiblen Feldern

Für Stammdaten der Debitoren, Kreditoren oder Sachkonten in der Finanzbuchhaltung kann ein asymmetrisches Vier-Augen-Prinzip eingerichtet sein.

Das bedeutet, dass für sensible Felder im Bereich der Debitoren oder Kreditoren, wie z.B. die Bankinformationen, wie die Bankleitzahl, oder die Kontonummer, besondere Schutzmaßnahmen getroffen werden können. Bei den Sachkonten können bestimmte Hauptbuchkontenfelder, wie z.B. ob ein Konto nur automatisch buchbar ist, gegenüber Änderungen geschützt sein.

Je nachdem, welche Methode ein Unternehmen definiert, können diese Datensätze einerseits durch ein technisches Vier-Augen-Prinzip gegenüber Änderungen geschützt werden. Das wird durch Pflege dieser speziellen Datensätze in der Tabelle T055F erreicht.

Jeder Feldwert, der in dieser Tabelle als Eintrag existiert, kann in weiterer Folge nur dann geändert werden, wenn ein zweiter Benutzer die Änderung auch freigibt. Das bedeutet also, selbst wenn der Änderer grundsätzlich alle Berechtigungen hätte, benötigt es einen zweiten Benutzer, um die Änderung letzten Endes im System aktiv zu setzen.

Es handelt sich an dieser Stelle um eine automatische Kontrolle, da das SAP-System aufgrund seiner Konfiguration diese Kontrollhandlung permanent durchführt.

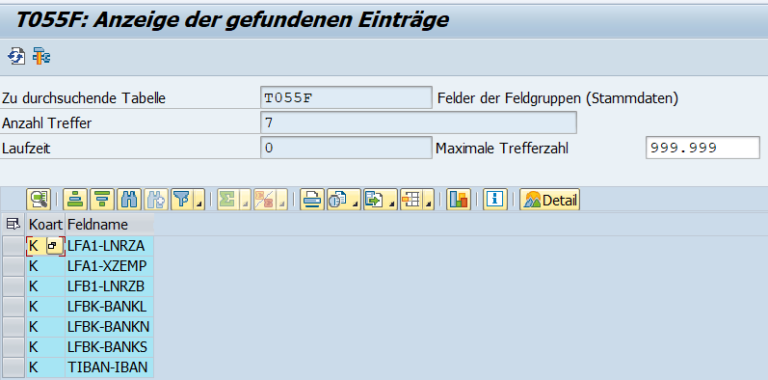

Die Prüfungshandlung hierfür besteht daher darin, die Tabelle T055F auf Einträge zu untersuchen.

Die Interpretation der Abbildung 1 lässt einen klaren Rückschluss zu. Ausschließlich ausgewählte Felder für die Kreditorenstammdaten werden durch ein technisches Vier-Augen-Prinzip geschützt. Feldwerte für Debitoren oder Sachkonten sind in diesem System nicht in dieser Form abgesichert.

Diese Prüfungshandlung zeigt jedoch nur eine Momentaufnahme, also den Status-Quo am Tag der Prüfungshandlung selbst. Es macht also Sinn, diese Kontrolle entweder in kürzeren Intervallen durchzuführen oder diese mit der Durchsicht der entsprechenden Änderungshistorie zu ergänzen.

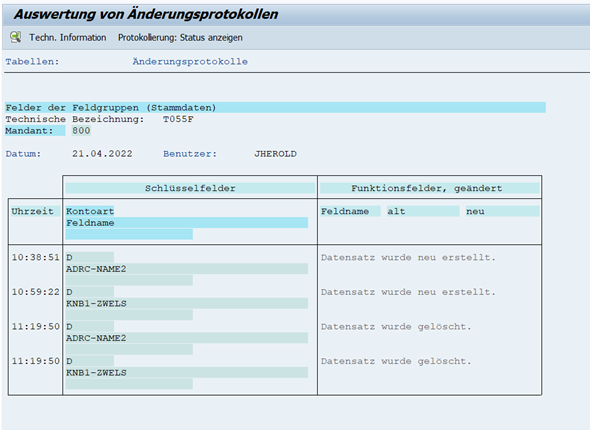

Über die Transaktion SCU3 können die Tabellenänderungen für einen bestimmten Zeitraum ausgewertet werden, um sicherzustellen, dass es keine Änderungen der vorliegenden Werte gegeben hat.

In der Abbildung 2 ist erkennbar, dass am 21.04. Feldwerte zur T055F hinzugefügt, jedoch auch gleich im Anschluss wieder gelöscht wurden. In diesem Fall sollte nachgeforscht werden, was der Grund für diese Anpassungen war. Insbesondere muss dafür eine Dokumentation mit nachvollziehbarer Begründung vorliegen.

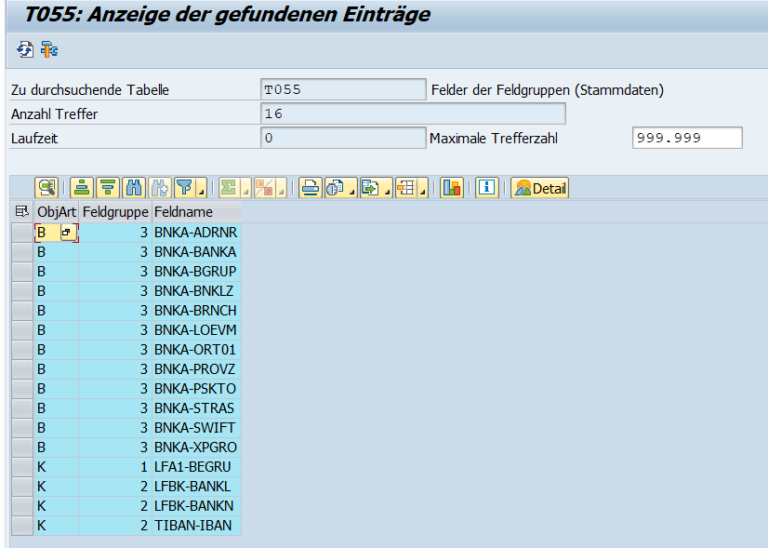

Eine andere Variante, die Stammdaten zu schützen, ist die Absicherung durch das Berechtigungsobjekt F_LFA1_AEN. Das bedeutet, dass all jene kreditorischen Feldwerte, die in der Tabelle T055 hinterlegt sind, nur dann geändert werden können, wenn ein Benutzer das Berechtigungsobjekt F_LFA1_AEN mit der entsprechenden Feldgruppe besitzt.

Die Prüfungshandlung in diesem Fall kann also über die Durchsicht der Tabelle T055 erfolgen.

In Abbildung 3 ist ersichtlich, dass neben den Einträgen für Kreditoren auch Einträge für Bankdaten existieren. Sofern ein Benutzer also nicht den Zugriff über das Berechtigungsobjekt F_LFA1_AEN mit den hier abgebildeten Feldgruppen besitzt, kann dieser die aufgelisteten Werte nicht ändern.

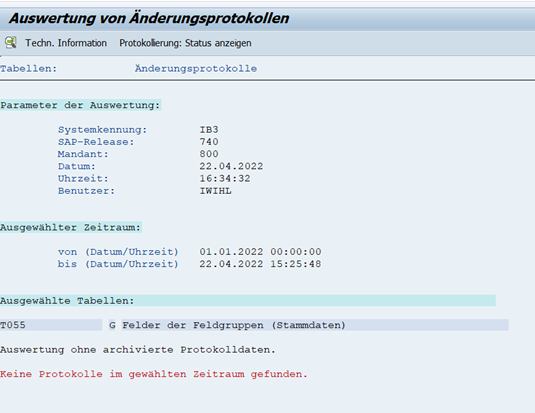

Auch für die Tabelle T055 muss die Historie geprüft werden.

In diesem Fall ist erkennbar, dass im Betrachtungszeitraum keine Änderungen stattgefunden haben und daher die Werte für den Prüfungszeitraum gültig waren.

Fazit

Der Aufbau eines IKS stellt jedes Unternehmen vor einige Herausforderungen, wenn sichergestellt werden soll, dass alle wesentlichen Risiken berücksichtigt sind. In einem SAP®-System kann auf verschiedene Arten ein IKS eingerichtet werden. Auf der einen Seite kann bereits mittels automatischer präventiver Kontrollen sichergestellt werden, dass bestimmte Aktivitäten bereits vorab unterbunden werden. Diese müssen jedoch auch immer mit Hilfe von Änderungsprotokollen über einen Zeitraum überwacht werden, um sicherzustellen, dass sie auch in diesem Zeitraum immer wirksam waren.

Eine andere Variante sind nachgelagerte manuelle detektivische Kontrollen, mit deren Hilfe definierte Sachverhalte analysiert werden, um sicherzustellen, dass bestimmte Ereignisse im geprüften Zeitraum nicht aufgetreten sind.

Unabhängig davon, welche Kontrollvariante implementiert wurde, muss ein risikoverantwortlicher Mitarbeiter dafür Sorge tragen, dass diese Kontrollen aktiv sind und auch im definierten Zeitraum durchgeführt und dokumentiert werden.